Сайт, как и любой программный продукт, подвержен вирусной атаке. Заражение сайта для владельца обычно происходит неожиданно и в самый неподходящий момент.

Все последствия заражения крайне негативны:

-

Потеря трафика в результате пометки сайта как «небезопасный» или «вредоносный».

-

Снижение позиций сайта в выдаче поисковых систем в результате его блокировки.

-

Кража информации о заказах и клиентах

-

Перебои в работе сайта.

Причин заражения сайтов не так много:

-

Пренебрежение элементарными правилами безопасности: одинаковые логин и пароль; отправка логина и пароль по скайпу, электронной почте и т.д.

-

Неправильная настройка сайта: пренебрежение системой защиты с целью повышения скорости работы сайта; открытый доступ для всех ко всему что есть на сайте, вместо создания дополнительных групп пользователей и разграничение между ними прав; отсутствие пароля к базе данных.

-

Установка плагинов и модулей из непроверенных источников (не marketplace bitrix)

-

Сайт может быть установлен в уже зараженную среду: размещение сайта на одном хостинге с ранее зараженным сайтом.

Чаще всего мы сталкиваемся с вредоносным кодом, который не ворует заказы, не портит данные, а перенаправляет ваших посетителей на другие сайты или выводит ненужную и неправильную информацию. Современные поисковые системы научились распознавать такие вставки на сайтах и помечают сайт как зараженный. Большинство хостинг-провайдеров и поисковых систем умеют сами определять наличие такого вредоносного кода на сайтах.

Реже мы встречаемся с другим видом вредоносного кода - “Бэкдоры”. Бэкдор, backdoor (от англ. back door — «чёрный ход» (буквально «задняя дверь») — чёрный ход в админку вашего сайта. В последнем случае, это была определенная страничка на сайте, которая позволяла злоумышленнику получить доступ к базе данных и файлам сайта. Это все равно что дать административный логин и пароль злоумышленнику.

К сожалению, ни хостинг, ни поисковые системы никак не реагируют на такие “заражения”. Кстати, модуль “Проактивная защита” замечает такой код в том случае, если он зашифрован. Только в этом случае он вызывает подозрение 1С-Битрикс.

Возможные способы устранения проблем с вредоносным кодом:

-

Самый простой способ - восстановить сайт из резервной копии. Если вы регулярно создаёте резервные копии и можете вспомнить, когда с сайтом начались неполадки, нужно взять максимально свежую резервную копию и восстановиться из неё. Это самый быстрый и дешёвый способ решения проблемы. После восстановления необходимо сменить все административные пароли.

-

Более сложный и трудоёмкий сценарий - поиск и удаление вредоносного кода. Если о проблеме с вредоносным кодом стало известно из уведомлений хостинг-провайдера, необходимо запросить у них список зараженных файлов. Это позволит сузить область поиска и сократить время и бюджет решения проблемы. Если списка файлов нет, необходимо проверять все файлы сайта. В 1С-битрикс их десятки тысяч. Скачиваем все файлы к себе на компьютер или загружаем специальный антивирус на хостинг и выполняем проверку. Делать нужно осторожно, обычно лечение заключается в удалении подозрительных файлов, а не вредоносного кода в них.

Для поиска вредоносного кода в нашем арсенале имеется ряд утилит и методик. Десктопные версии антивирусов: Касперский, Dr.Web и их бесплатные аналоги.

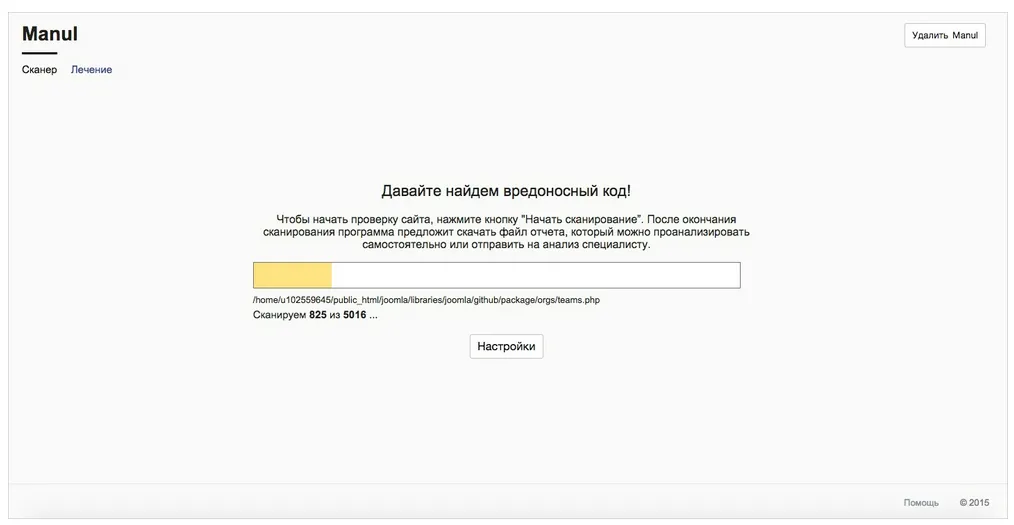

«Серверный веб-антивирус» Manul. Поиск по файлам с использованием регулярных выражений, ручной перебор файлов и анализ исходного кода “глазами”. Наибольший интерес представляет Manul. В отличие от десктопных антивирусов, его работа не требует загрузки всех файлов сайта на компьютер специалиста.

Manul - антивирусная программа, которая собирает информацию о сайте: перечень файлов и фрагменты потенциально опасного кода. Manul легко установить. Ему не нужен доступ к учётным записям администратора. Достаточно загрузить его через FTP в корень сайта и запустить.

После проверки сайта, отчет Manul необходимо загрузить в анализатор

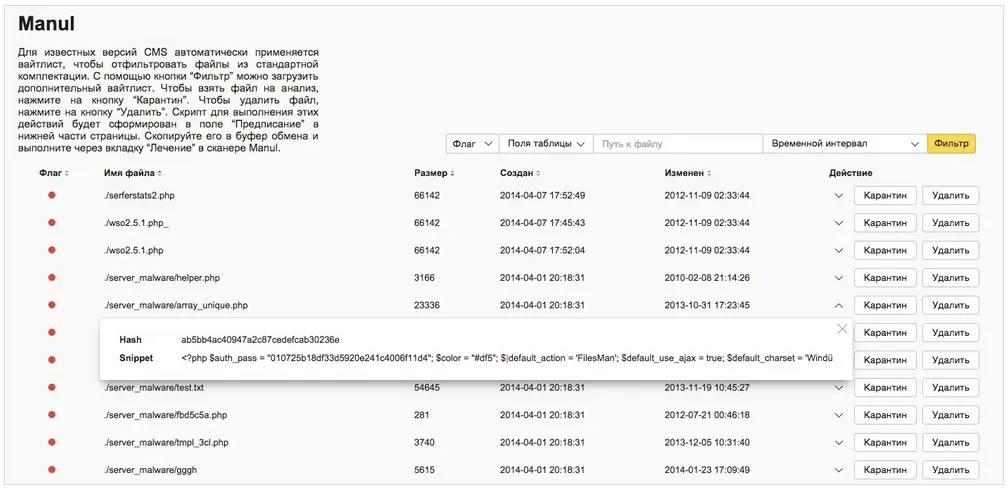

Вредоносный код обычно встречается в обфусцированном виде, т.е. зашифрован и нечитабелен. Manul находит его и отмечает подозрительным. Вместе с вредоносным кодом он помечает и платные модули из marketplace, т.к. они тоже поставляются в зашифрованном виде. Важно, после автоматической проверки, вручную пройтись по всем помеченным файлам, отделить платные модули от вредоносного кода и вырезать последний. Для небольшого сайта вся процедура выполняется за рабочий день. Для интернет-магазинов и сайтов с “кучерявой” логикой 2-4 рабочих дня.

Последний опыт исцеления был связан с сайтом teslael.ru. На сайте были обнаружено несколько бэкдоров, а также самораспространяющийся вредоносный код, который перенаправлял посетителей с мобильными браузерами на другие сайты. Всё нашли, удалили, перенесли сайт на хороший хостинг.

Как известно, нет на 100% безопасных и неприступных крепостей и систем. Не важно какой у вас сайт - несколько страниц о компании или федеральный интернет-магазин, не пренебрегайте его безопасностью, соблюдайте простые правила:

-

Используйте сложные пароли

-

Размещайте сайт на проверенном хостинге

-

Устанавливайте обновления

-

Меняйте пароли несколько раз в год

-

Регулярно создавайте резервные копии сайта

-

Периодически проверяйте сайт антивирусом

-

Устанавливайте дополнения из проверенных источников

-

Работайте с надёжным и опытным подрядчиком

Если в 2023 году ваш сайт на 1С-Битрикс взломан или заражен вирусом

Что потребуется

- Активная лицензия на 1С-Битрикс

- Работающий пароль от сервера или хостинга (хостинг должен соответствовать требованиям Битрикс и должно быть свободное место)

- Предоплата в размере 70000 рублей

- 1 неделя времени

Если лечение от вируса возможно, то

- Мы удалим вирусные файлы

- Обновим Битрикс

- Сменим пароли

- Отчитаемся перед вами что сделали

Статьи по теме